恶意软件借热点“营销”,传播也许比新闻更广

热点事件引起了人们的关注,黑客也利用它们浑水摸鱼。

近日,安全机构 MalwareBytes 发现了一款恶意软件,它把自己伪装成了针对德国用户的 Intel CPU Spectre/Meltdown 漏洞的补丁。德国当局最近也警告说,网络钓鱼邮件试图利用这些热点漏洞事件欺骗用户。

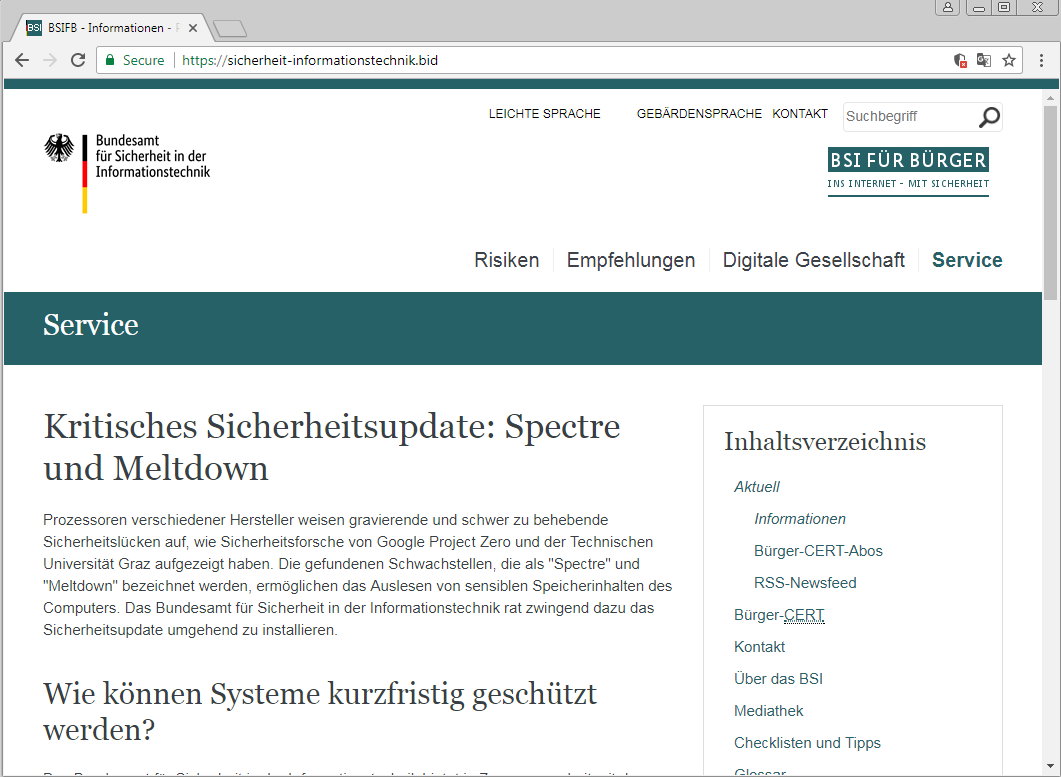

MalwareBytes 发现了一个仿冒的网站,里面提供了关于其中包含有关 Meltdown 和 Spectre 以及它如何影响处理器的各种外部资源链接。它看起来似乎来自德国联邦信息安全办公室(BSI),而且还是用了 SSL 加密技术,让这个网站看起来很「安全」。实际上,这个钓鱼网站并不隶属于任何合法或官方的政府机构。目前,这个恶意软件只攻击德语系统的用户,但其它地区的用户也可能被类似手法欺骗。

图 / 假冒 BSI 的欺诈网站(来自 MalwareBytes)

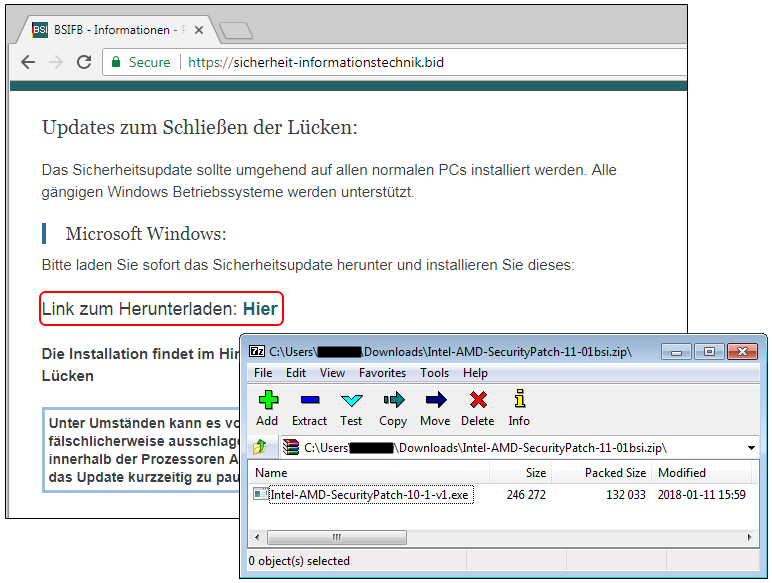

这个欺诈网站还提供了「修补程序」的 ZIP 压缩文件「Intel-AMD-SecurityPatch-11-01bsi.zip」,里面包含了一个可执行文件「Intel-AMD-SecurityPatch-10-1-v1」,这个可执行文件实际上是一个恶意软件。

图 / 恶意软件截图(来自 MalwareBytes)

一旦运行这个恶意文件,用户就会感染名为 Smoke Loader 的恶意文件,它可以执行各种恶意操作。MalwareBytes 通过监测恶意软件的流量发现,恶意文件连接到各个域名,窃取隐私并发送加密信息。

无独有偶,其奥运会等热点事件也被黑客盯上。来自迈克菲的安全研究人员此前发现,黑客已经把攻击目标瞄准了韩国平昌奥运会,许多与此次活动相关的组织都收到了钓鱼信息。大多数被攻击的组织都参与了奥运会,无论是提供基础设施,还是担任活动支持。

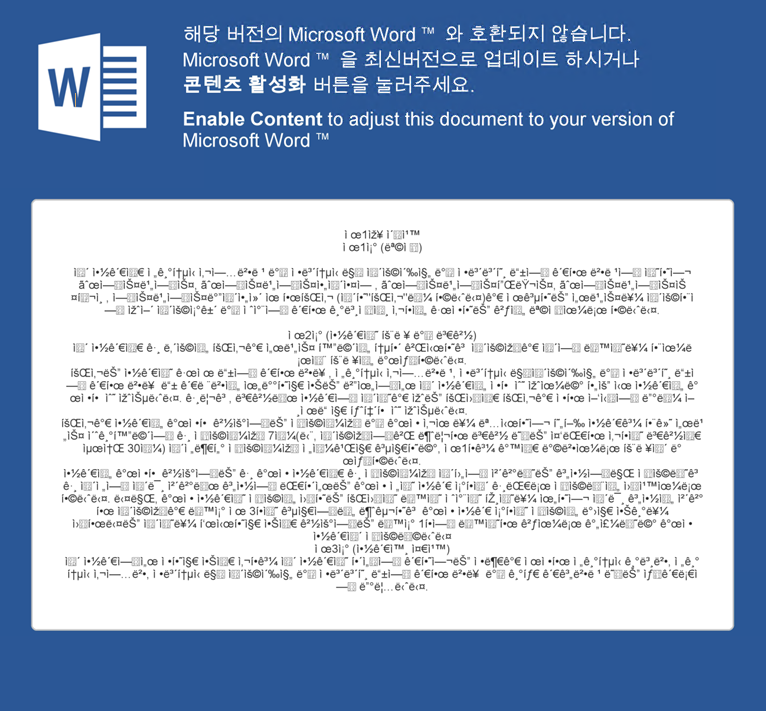

黑客的攻击已于去年 12 月 22 日开始,他们伪造来自韩国国家反恐中心(NCTC)info@nctc.go.kr 的消息,试图欺骗受害者打开名为「由农林和平昌冬奥会主办」的韩文文件。

恶意软件作为超文本应用程序 ( HTA ) 嵌入在恶意文档中,黑客把恶意代码隐藏在远程服务器的图片中,并使用混淆的 Visual Basic 宏启动解码器脚本。研究人员还指出攻击者还编写了一个自定义的 PowerShell 代码来解码隐藏的图像并启动恶意软件。

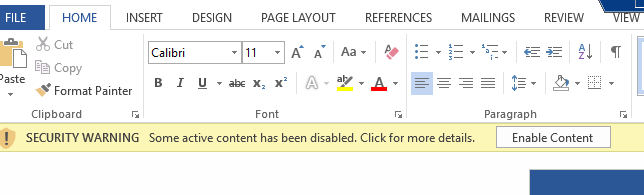

图 / 带有诱使用户点开「启用内容」的恶意文档(来自 McAfee)

也就是说,当用户点击「启用内容」时便会中招。根据研究人员的分析,这种植入方式为攻击者的服务器建立了一个加密通道,可能使攻击者能够在受害者的机器上执行命令并安装额外的恶意软件。

从上述两个事件可以看出,网络罪犯正在利用热点事件并快速利用它们进行攻击(通常通过网络钓鱼活动)。但是,借助热点事件传播的不只有黑客攻击,还有谣言。

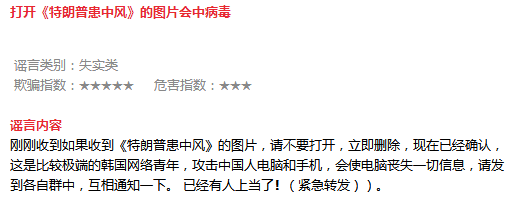

今年 1 月 17 日,微信安全中心公布了朋友圈十大谣言,其中之一便是「打开《特朗普患中风》的图片会中病毒」。

图 / 来自微信安全中心

事实上,这类「紧急通知」的谣言已经流传的很广,都是告诫对方不要打开各种文件,否则会中毒,如「公安局长提示微信红包图片带病毒」,「关注微信公众号信息会被盗取」。这些谣言都在夸大网络安全风险。对此,微信安全团队公开表示,将通过技术手段保证用户的安全。

那么,我们该如何分辨病毒和谣言?面对谣言,一个好的办法是相信各类官方平台的辟谣信息,如官方网警平台、警民联合网络诈骗举报平台猎网平台、微信安全中心的公众号等。

图 / 各类官方辟谣平台

面对利用热点事件进行攻击的黑客,我们需要保证良好的上网习惯和安全意识。当我们被要求执行某项操作(如拨打免费电话号码或更新一个软件),保持谨慎是非常重要的,因为黑客往往利用这种手法进行欺骗用户或感染用户的电脑。另外,我们还可以采取通过上网查询权威信息和向朋友询问的方式,判断一些信息是否真实。

另外请记住,使用 HTTPS 的站点不一定值得信任。HTTPS 证书的存在仅仅意味着在你的计算机和网站之间传输的数据是安全的,但这与提供的意图或内容无关,这可能是一个完全的骗局。只要是不明来源的地址,我们都应该谨慎点击。

极客公园 合作伙伴

极客公园 合作伙伴